De la edad dorada a la era de internet

Si bien, normalmente ligamos la industria del videojuego con las consolas, podemos decir que esta industria también ha estado ligado al mundo de los ordenadores. Tanto los microordenadores de Spectrum y Commodore hasta la llegada del PC con sistemas Windows han posibilitado, gracias a su sistema más abierto que el de la consola, a lanzamientos de multitud de juegos en dicha plataforma. Y por supuesto, si existen los videojuegos, existe la piratería y las copias de seguridad.

Interprete Basic de Commodore

Si bien durante el primer lustro de los años 80, Atari fue a la bancarrota y se llevaba a casi toda la industria del videojuego por delante, fue también la época donde nacieron una serie de procesadores que marcaron una revolución gracias a un precio muy competitivo. Hablamos de los Z80 de Zilog y los 6501 de Mos Technology. Procesadores que empresas como Apple, Spectrum, Amstrad o Commodore utilizarían en sus dispositivos llamados microordenadores, ordenadores muy limitados pero destinados al mercado domestico, con un precio realmente bajo para el estandar de la época. Estos ordenadores no venían con un sistema operativo, sino que venían con un pequeño programa llamado interprete, donde los consumidores podían crear su propio software y distribuirlo mediante cassettes. Este fue el germen de la industria del videojuego en el PC donde curiosamente, España fue uno de los lideres de Europa (solo detrás de Reino Unido) en producción de software de entretenimiento de microordenadores, llamándose esta época la edad de oro del software español. Esta serie de microordenadores se quedaron en el mercado domestico hasta finales de los 80, años donde ya el mercado de los Compatibles IBM-PC (y el sistema operativo DOS, el antecesor de Windows) desbancó a la competencia y son actualmente, la familia de ordenadores que tenemos en nuestras casas.

Disquetes: de 8″ (izquierda), de 5¼” (centro) y de 3½” (derecha)

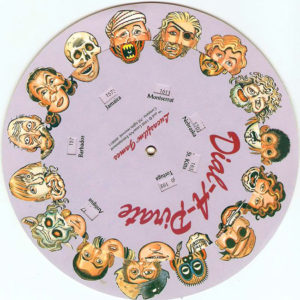

En el mercado de los microordenadores, como hemos dicho antes, la distribución de software era mediante casettes, medio de almacenamiento que podía ser copiado muy facilmente y presentaba todo tipo de inconvenientes. El único método de seguridad posible para eran los llamados dongles. Dispositivos físicos que se conectaban a un puerto del ordenador y que los juegos comprobaban que estaban conectados. Si no estaban conectados, estos no se ejecutaban. Este medio fue desechado rápidamente por el de los disquetes, medio de almacenamiento magnético que proporcionaba mucha más velocidad de lectura y escritura y muchísima más capacidad, aunque por desgracia para las compañías informáticas también ofrecían la misma facilidad de copia que los casettes.

Las compañías por tanto, terminaron ingeniando maneras para no poder ejecutar disquetes copiados de un producto y así evitar la piratería y la distribución de copias. El método más utilizado era intencionadamente dañar uno o varios sectores en concreto de un disquete, cuando se realizaba la copia estos disquetes copiados si tenían legibles dichos sectores y el programa en concreto con una simple verificación podía seguir con la ejecución (o no).

Esto trajo como problema principal que los usuarios no pudiesen hacer copias de seguridad, dando lugar a que si los disquetes se estropeaban (cosa que pasaba bastante a menudo, ya que los disquetes eran bastante frágiles y vulnerables a campos magnéticos externos) ya no podías ejecutar más el programa. Sabiendo este inconveniente, los desarrolladores crearon el llamado ¨off-disk protection¨. Este método se basaba en preguntar al usuario una cierta palabra o código del manual de instrucciones o de un documento que obtienes tras la compra. Por supuesto si no tenías el manual no podías pasar esa parte del videojuego. La comunidad lograba saltarse la seguridad u obteniendo una copia impresa del manual o de las claves, o aplicando un parche al juego, este parche lo que hacía era cambiar el código del juego para que siempre aceptase la clave, incluso cuando esta no era correcta.

Sobre los años 90 empezaron a llegar los juegos en formato CD. Y Si bien, al principio no incluían ningún tipo de seguridad, no tardaron en llegar métodos para no dejar ejecutar los juegos copiados. El método más conocido en aquella época eran los llamados ¨Serial Code¨. Este método se basaba en un código que deberíamos escribir a la hora de instalar el juego en nuestro ordenador y venía impreso normalmente en la caja o en el manual de instrucciones. Si insertabas un código correcto, permitía la instalación. Para saltarse este método, la comunidad creaba los llamados generadores de código. Normalmente, el proceso de verificación se basaban en un algoritmo, si se conseguía el algoritmo de verificación, se podría saber que claves pasaban dicho proceso. La comunidad por tanto averiguaba que algoritmo se utilizaba y creaba una aplicación que al ejecutarla, mostraba una clave valida. Esta clave luego se podía utilizar para la instalación del juego.

Sim City fue un juego muy criticado por su DRM.

Con la proliferación de internet a lo largo del nuevo milenio, empezaron a salir métodos de seguridad que utilizaba dicho medio. Primero se aplicaron el uso limitado de las claves de instalación. Al instalar un juego con una clave, esta se registraba como clave utilizada en los servidores de la compañía. Si otro usuario intentaba utilizar dicha clave otra vez para instalar el juego. La compañía detectaría que la clave ha sido utilizada previamente y no dejaría instalar el videojuego. Posteriormente, compañías como Valve lanzaron portales de venta y ejecución de videojuegos, logrando crear un ecosistema cerrado y asegurar que los juegos de dicha plataforma no eran piratas. Hubo algunos juegos que ademas utilizaron la conexión continua. Este método (muy discutido) se basaba en mantener una conexión segura y abierta entre el videojuego y un servidor, si esta conexión caía o no lograba pasar el sistema de seguridad, el juego se bloqueaba. El problema de este método era que el juego dejaba de funcionar cuando también caían los servidores de la compañía, impidiendo que incluso los que comprasen el juego pudiesen jugar si el servidor no funcionaba correctamente.

Durante último lustro, hemos visto como compañías externas han implementado sistemas de seguridad, vendiendo luego dicha tecnología a las compañías que producen los juegos. Estas empresas son muy criticadas ya que cuando las compañías aplican esta tecnología de terceros, suele afectar muy negativamente al rendimiento del juego al ser tan intrusivo (por ejemplo, Denuvo, uno de los fabricantes de DRM más famosos, se integra dentro del código del juego como si fuese una lógica extra que realiza el juego). Ademas, normalmente, comunidades de hacker terminan por derribar la barrera de seguridad en cuestión de días, haciendo que el DRM, no sea más que una molestia para el usuario final.

Este es el último número de la serie Seguridad en Videojuegos. Espero que hayáis disfrutado leyendo durante estos meses mis artículos al menos tanto como yo he disfrutado escribiéndolos. Por supuesto, no olvidéis utilizar nuestro sistema de comentarios para realizar cualquier duda.

Introducción Nintendo NES SEGA Mega Drive Generación CD: Sony PlayStation y SEGA Saturn Dreamcast PlayStation 2 Game Cube XBox