La caída de un grande

En 1996, la suerte ya estaba echada. SEGA Saturn solo había conseguido éxito en el mercado nipon, relegado a un tercer puesto en América y Europa y pisada por PlayStation. Antes estas circunstancias, el plan que tuvo SEGA fue de diseñar dos consolas en secreto para luego elegir una que pudiese aplastar a la consola de Sony, una consola fue creada por miembros de SEGA America y la otra por el equipo japones (podemos notar, otra vez, las desavenencias de las divisiones para trabajar juntas). Curiosamente, se eligió la versión japonesa después de que la compañía que creaba la tarjeta gráfica de la consola (3dfx, famosas por su tarjetas Voodoo) dijese en una reunión de accionistas que estaban trabajando con SEGA para realizar la consola del futuro. Y después de que esto se filtrase, claro.

La consola finalmente vería la luz en el mercado en 1998 en Japón y 1999 en América. Esta disponía de un hardware bastante más avanzado que su competencia de aquel momento, e incluía ciertas tecnologías de serie que no se había visto antes en consolas, como la integración de Windows CE o el modem integrado.

Los primeros años de la consola fueron bastante fructíferos para la compañía, y el nivel de ventas llegó a superar a Nintendo 64. Pero todo cambió cuando Sony, viendo la proyección de la máquina, adelantó el anuncio del lanzamiento de la consola PlayStation 2. El público, después del anuncio, prefirió esperar a comprar dicha consola a arriesgarse de nuevo con SEGA después de tres fracasos tan sonados como fueron Mega CD, Mega 32x y Saturn. Además, las desarrolladoras dejaron de realizar juegos para ella cuando bajaron las ventas de juegos, motivadas por la piratería y la facilidad de ejecutar copias de juegos.

Finalmente, con las ventas totalmente paralizadas y unas perdidas millonarias. SEGA decidió, primero paralizar la producción de la consola y posteriormente, dejar de fabricar hardware para el gran público, quedando Dreamcast como lsuúltima gran consola.

SEGA, viendo que la mayoría del público tenía modificada su PlayStation para admitir copias, y que el precio de las grabadoras habían bajado bastante, decidió que su nueva consola utilizaría otro medio de almacenamiento, llamado GD-ROM.

Este medio era del mismo tamaño que un disco compacto, pero podía almacenar hasta 1 GB de datos a favor de los 700Mb del CD-ROM. El GD-ROM constaba de dos zonas que se ven a simple vista: una interior de baja densidad que podía almacenar 35Mb, legibles por un lector de CD-ROM normal y que normalmente tenía pistas de audios, artworks, etc. Y otra área, la zona más exterior, que podría contener hasta 980 Megas de datos y era la zona donde se grababa los datos del juego. Por supuesto esta última área no podía leerse en un lector de CD-ROM normal y por tanto no se podía traspasar dichos datos a un CD-ROM. Entonces, la pregunta es ¿cómo se convirtió una consola impirateable en la consola más fácil de piratear de todos los tiempos?

Para ello, primero tenemos que explicar otra particularidad de la consola, que era la posibilidad de ejecución de aplicaciones CD-ROM a través de los llamados MIL-CD, un sistema que fue apenas usado, y que básicamente tomaban la forma de CDs de música con capacidades multimedia (se utilizaron, por ejemplo, para aplicaciones de karaoke).

Gracias a que Dreamcast podía ejecutar este sistema, se consiguió saber cómo la consola ejecutaba sus juegos y aplicaciones.

Los hackers descubrieron que en el último sector del disco había una pequeña aplicación (que la comunidad llamó IP.BIN) que contenía la pantalla de bienvenida, y posteriormente decía a la consola dónde esta debía empezar a leer los datos para iniciar le juego. El único problema es que la dirección que mandaba el programa IP.BIN a la consola estaba ofuscado para dificultar a los hackers con un algoritmo que ellos no conseguían descifrar. Tanto el problema de como conseguir leer los datos de GD-Rom como el de descifrar el algoritmo que ofuscaba la dirección que lanzaba el programa IP.BIN se consiguió solucionar en 1999, gracias a que un equipo de hackers llamado Utopia robaron un DEVKIT oficial de dreamcast (el llamado Katana SDK). Este DEVKIT tenía una unidad lectora GD-ROM y podía conectarse al pc para intercambio de datos. El SDK también contenía una aplicación que mostraba como ofuscaba los datos que leía IP.BIN.

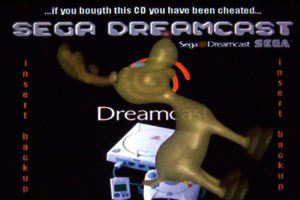

Este equipo de hackers primero comenzó a leer los juegos GD-ROM y pasarlos al ordenador, para posteriormente reducir el tamaño de los juegos y que así cupiesen en un disco CD (normalmente se quitaban escenas de video o cierta música). Los títulos luego se liberaban para descargar por redes P2P. Para ejecutar estos juegos grabados en CDs en Dreamcast, crearon con el SDK un pequeño programa llamado Utopia Boot CD, el cual, confundía a la consola creyendo que el disco con el juego copiado que insertabas era un Mil-CD, formato que, como hemos dicho, aceptaba la consola.

Este programa no estaba dentro de los juegos copiados. Por tanto, tenías que insertar un CD con esta aplicación, esperar a que cargase en la consola y luego insertar el CD con la copia del juego. No obstante, a los meses salieron a la luz por las redes, unas imágenes de CD que contenían el juego copiado y el programa de boot ensamblado. Esas copias no necesitaban de Utopia Boot, y funcionaban al insertarlas a la consola directamente.

SEGA intentó responder, haciendo una nueva versión de la consola que no aceptase MIL-CDs, pero la brecha ya estaba abierta y no se podía cerrar. Habían millones de consolas vendidas que ejecutaban juegos copiados sin tener que modificar la consola con un chip.

En el próximo número hablaremos de PS2, la consola más vendida del mundo.

Introducción Nintendo NES SEGA Mega Drive Generación CD: Sony PlayStation y SEGA Saturn